Smartfon zamiast karty do bankomatu

13 czerwca 2012, 08:22Klienci Royal Bank of Scotland mogą wypłacać z bankomatów gotówkę korzystając ze smartfonów. Najpierw jednak muszą na swoim telefonie zainstalować specjalną aplikację.

Lwy na krawędzi zagłady

13 stycznia 2014, 12:22Lwom zamieszkującym Zachodnią Afrykę grozi zagłada. Zwierzęta, które niegdyś zamieszkiwały cały obszar od Senegalu po Nigerię, żyją obecnie w czterech izolowanych populacjach liczących w sumie 250 dorosłych osobników

Coraz więcej szkodliwego kodu na Androida

3 lipca 2015, 11:12Android cieszy się olbrzymią popularnością nie tylko wśród użytkowników, ale też wśród cyberprzestępców. Eksperci z firmy G DATA informują, że samym tylko I kwartale bieżącego roku zidentyfikowali 440 000 nowych fragmentów złośliwego kodu skierowanego przeciwko Androidowi. To o 6,4% więcej niż kwartał wcześniej.

Dziura w procesorach pozwala zaatakować Windows i Mac OS X

20 października 2016, 09:22W procesorach Haswell Intela znaleziono lukę, która pozwala napastnikowi na ominięcie technologii ASLR (address space layout randomization) wykorzystywanej przez wiele współczesnych systemów operacyjnych, w tym Windows, Linuksa czy Mac OS X.

Microsoft znowu na celowniku urzędów?

9 września 2019, 11:10Niewykluczone, że Microsoft ponownie znajdzie się na celowniku urzędników. Jak zapewne niektórzy pamiętają, w przeszłości koncern z Redmond dość często miał kłopoty z amerykańskimi i europejskimi urzędami. Jednak w ostatnich latach działania urzędników skupiały się przede wszystkim na Facebooku, Amazonie, Google'u czy Apple'u. Postępowanie Microsoftu nie budziło zastrzeżeń, wydawało się, że firma ani nie wykorzystuje swojej rynkowej pozycji, ani nie narusza prawa.

Wydrukuj sobie znaczek

19 września 2006, 10:58Brytyjska Poczta Królewska umożliwiła swoim klientom... samodzielne drukowanie znaczków pocztowych. To najważniejsza zmiana od czasu wprowadzenia w 1840 roku pierwszego samoprzylepnego znaczka pocztowego.

Microsoft chce opatentować software'owe "znaki wodne"

25 czerwca 2007, 10:53Microsoft złożył wniosek patentowy na technologię zabezpieczania oprogramowania, którą określił mianem „znaku wodnego”. Jej zadaniem jest zwiększenie bezpieczeństwa programów umieszczanych w Sieci i sprzedawanych za jej pośrednictwem.

Dyskusja o bezpieczeństwie jądra

20 lipca 2009, 11:17Wśród developerów Linuksa rozgorzała dyskusja na temat błędu w nowych jądrach opensource'owego systemu. Największym zagrożeniem jest fakt, że ataki można przeprowadzać nawet na w pełni zabezpieczone maszyny, a luka w jądrze jest niemal niemożliwa do wykrycia.

Poważny błąd w Windows

11 czerwca 2010, 11:58Nowo odkryty błąd w microsoftowym Help and Support Center pozwala na zdalne zaatakowanie systemu Windows. Do ataku dochodzi, gdy użytkownik odwiedzi specjalnie spreparowaną witrynę używając Internet Explorera.

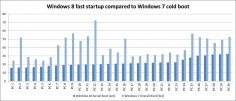

Szybki start Windows 8

9 września 2011, 11:42Microsoft zaprezentował materiał wideo, z którego wynika, iż system Windows 8 może uruchamiać się nawet w ciągu kilkunastu sekund. W porównaniu z Windows 7 czas startu nowego OS-u będzie krótszy - w zależności do konfiguracji - o 30-70 procent.